Academia de Segurança das Tecnologias de Informação da EITCA/IS

A EITCA/IS Information Technologies Security Academy é um padrão de certificação de especialização com sede na UE, reconhecido internacionalmente, que abrange conhecimentos e habilidades práticas no campo da segurança cibernética.

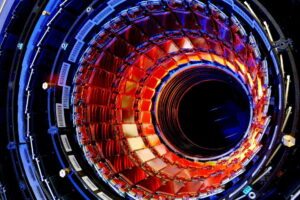

O currículo da EITCA/IS Information Technologies Security Academy abrange competências profissionais nas áreas de complexidade computacional, criptografia clássica (incluindo criptografia simétrica de chave privada e criptografia assimétrica de chave pública), criptografia quântica (com ênfase em QKD, distribuição de chave quântica ), informações quânticas e introdução à computação quântica (incluindo noção de circuitos quânticos, portas quânticas e algorítmica quântica com ênfase em algoritmos práticos, como fatoração Shor ou algoritmos de descoberta de logs discretos), redes de computadores (incluindo modelo OSI teórico), segurança de sistemas de computador (cobrindo fundamentos e tópicos práticos avançados, incluindo segurança de dispositivos móveis), administração de servidores de rede (incluindo Microsoft Windows e Linux), segurança de aplicativos da web e testes de penetração de aplicativos da web (incluindo várias técnicas práticas de pentesting).

A obtenção da Certificação EITCA/IS Information Technologies Security Academy atesta a aquisição de competências e a aprovação nos exames finais de todos os programas substitutivos da European IT Certification (EITC) que constituem o currículo completo da EITCA/IS Information Technologies Security Academy (também disponível separadamente como certificações EITC individuais) .

A proteção de sistemas e redes de computadores contra a divulgação de informações, roubo ou danos ao hardware, software ou aos dados processados, bem como interrupção ou direcionamento incorreto da comunicação ou dos serviços eletrônicos fornecidos, é geralmente chamada de segurança de computador, segurança cibernética ou segurança da informação. segurança da(s) tecnologia(s) (segurança de TI). Devido à crescente dependência do funcionamento mundial em sistemas de computadores (incluindo planos sociais e econômicos) e particularmente na comunicação pela Internet, bem como padrões de redes sem fio como Bluetooth e Wi-Fi, juntamente com a crescente disseminação dos chamados dispositivos inteligentes, como smartphones , smart TVs e diversos outros dispositivos que compõem a Internet das Coisas, a área de segurança de TI (cibersegurança) está se tornando cada vez mais importante. Devido à sua complexidade em termos de implicações sociais, econômicas e políticas (incluindo as de segurança nacional), bem como a complexidade em termos de tecnologias envolvidas, a cibersegurança é uma das preocupações mais críticas do mundo moderno. É também uma das mais prestigiadas especializações informáticas caracterizada por uma procura cada vez maior de especialistas altamente formados e com as suas competências devidamente desenvolvidas e atestadas, que possam dar muita satisfação, abrir caminhos de carreira rápidos, permitir o envolvimento em projetos importantes (incluindo projetos estratégicos de segurança nacional) e abrem caminhos para especializações mais estreitas em diferentes domínios deste campo. O trabalho de especialista em segurança cibernética (ou oficial de segurança cibernética em uma organização privada ou pública) é exigente, mas também gratificante e muito responsável. A experiência em fundamentos teóricos e aspectos práticos da segurança cibernética moderna garante não apenas um trabalho futurista muito interessante e de ponta relacionado às tecnologias da informação, mas também salários consideravelmente mais altos e faixas de desenvolvimento rápido de carreira devido a deficiências significativas de profissionais de segurança cibernética certificados e lacunas de competências generalizadas relacionadas a conhecimento teórico e habilidades práticas em segurança de tecnologias da informação. Os paradigmas de segurança de TI evoluíram rapidamente nos últimos anos. Isso não é surpreendente, pois a segurança das tecnologias da informação está intimamente relacionada às arquiteturas dos sistemas que armazenam e processam informações. A disseminação de serviços de Internet, particularmente no comércio eletrônico, impulsionou a participação já dominante da economia em dados virtuais. Não é nenhum segredo que atualmente a maioria das transações econômicas globalmente passa por canais eletrônicos, que obviamente exigem níveis adequados de segurança.

Para entender a segurança cibernética e ser capaz de desenvolver mais habilidades teóricas e práticas neste campo, deve-se primeiro entender os fundamentos da teoria da computação (complexidade da computação), bem como os fundamentos da criptografia. O primeiro campo define os fundamentos da ciência da computação e o segundo (criptografia) define os fundamentos da comunicação segura. A criptografia em si esteve presente em nossa civilização desde os tempos antigos para fornecer meios para proteger o sigilo da comunicação e, em termos mais gerais, para fornecer sua autenticidade e integridade. A criptografia clássica moderna foi dividida em criptografia de informação teórica (inquebrável) simétrica (chave privada) (baseada na cifra one-time pad, porém incapaz de resolver o problema da distribuição de chaves através de canais de comunicação) e assimétrica condicionalmente segura (pública). -key) criptografia (inicialmente resolvendo o problema da distribuição de chaves e posteriormente evoluindo para criptossistemas trabalhando com as chamadas chaves públicas que deveriam ser usadas para criptografia de dados e eram vinculadas em relações assimétricas de termos de complexidade computacional com chaves privadas, difíceis de calcular a partir de suas chaves públicas correspondentes, que podem ser usadas para descriptografar dados). A criptografia de chave pública como praticamente superando os potenciais de aplicação da criptografia de chave privada dominou a Internet e atualmente é um padrão principal na segurança de comunicação privada e comércio eletrônico na Internet. Em 1994, no entanto, houve um grande avanço, que mostrou que os algoritmos quânticos podem quebrar a maioria dos criptossistemas de chave pública (por exemplo, a cifra RSA baseada no problema de fatoração). Por outro lado, a informação quântica forneceu um paradigma completamente novo para a criptografia, ou seja, o protocolo de distribuição de chaves quânticas (QKD), que permite implementar praticamente pela primeira vez na história criptossistemas seguros inquebráveis (teóricos da informação) (nem mesmo quebráveis com qualquer algoritmo quântico). Uma experiência nessas áreas de desenvolvimentos modernos de segurança cibernética estabelece as bases para habilidades práticas que podem ser aplicadas para mitigar ameaças cibernéticas a redes, sistemas de computador (incluindo servidores, mas também computadores pessoais e dispositivos móveis) e vários aplicativos (mais importante aplicativos da web). Todos esses campos são cobertos pela EITCA/IS Information Technologies Security Academy, integrando conhecimentos nas áreas teóricas e práticas de segurança cibernética, complementando habilidades com experiência em testes de penetração (incluindo técnicas práticas de pentesting na web).

Desde o advento da Internet e da mudança digital que ocorreu nos últimos anos, o conceito de cibersegurança tornou-se um tema comum tanto na nossa vida profissional como pessoal. Nos últimos 50 anos de avanço tecnológico, a segurança cibernética e as ameaças cibernéticas acompanharam o desenvolvimento de sistemas e redes de computadores. Até a invenção da Internet nas décadas de 1970 e 1980, a segurança de sistemas e redes de computadores era relegada principalmente à academia, onde, com a crescente conectividade, vírus de computador e invasões de rede começaram a decolar. A década de 2000 viu a institucionalização dos riscos cibernéticos e da segurança cibernética, após o surgimento dos vírus na década de 1990. Ataques em larga escala e legislação governamental começaram a surgir na década de 2010. A sessão de abril de 1967 de Willis Ware na Spring Joint Computer Conference, bem como a subsequente publicação do Ware Report, foram marcos na história da segurança de computadores.

A chamada trindade da CIA de Confidencialidade, Integridade e Disponibilidade foi estabelecida em uma publicação do NIST de 1977 como uma abordagem clara e fácil para explicar os requisitos essenciais de segurança. Desde então, muitos frameworks mais abrangentes foram apresentados e ainda estão evoluindo. No entanto, não houve riscos sérios de computador nas décadas de 1970 e 1980, pois os computadores e a Internet ainda estavam em estágio inicial de desenvolvimento com conectividade relativamente baixa, e as ameaças à segurança eram facilmente detectadas em domínios limitados de operações. Insiders maliciosos que obtiveram acesso não autorizado a documentos e arquivos críticos foram a fonte mais comum de perigo. Eles não empregaram malware ou violações de rede para obter vantagens financeiras nos primeiros anos, apesar de existirem. Empresas de informática estabelecidas, como a IBM, começaram a desenvolver sistemas comerciais de controle de acesso e software de segurança de computadores na segunda metade da década de 1970.

A era dos programas de computador maliciosos (worms ou vírus se tivessem propriedades programadas de auto-replicação e operações contagiosas, espalhando-se em sistemas de computadores através de redes e outros meios) começou em 1971 com o chamado Creeper. Creeper foi um programa de computador experimental desenvolvido pela BBN considerado o primeiro worm de computador. O Reaper, o primeiro software antivírus, foi desenvolvido em 1972. Ele foi construído para migrar pela ARPANET e eliminar o worm Creeper. Um grupo de hackers alemães cometeu o primeiro ato documentado de espionagem cibernética entre setembro de 1986 e junho de 1987. A gangue invadiu as redes de empresas de defesa americanas, universidades e bases militares, vendendo os dados para a KGB soviética. Markus Hess, o líder do grupo, foi capturado em 29 de junho de 1987. Em 15 de fevereiro de 1990, foi considerado culpado de espionagem (junto com dois co-conspiradores). O worm Morris, um dos primeiros worms de computador, foi disseminado pela Internet em 1988. Recebeu muita cobertura na grande mídia. Logo após o National Center for Supercomputing Applications (NCSA) lançar o Mosaic 1.0, o primeiro navegador da Web, em 1993, a Netscape começou a criar o protocolo SSL. Em 1994, o Netscape tinha o SSL versão 1.0 pronto, mas nunca foi lançado ao público devido a uma série de grandes falhas de segurança. Ataques de repetição e uma vulnerabilidade que permitia que hackers alterassem mensagens não criptografadas entregues por usuários estavam entre as falhas descobertas. A Netscape, por outro lado, lançou a versão 2.0 em fevereiro de 1995.

Nos EUA, a Agência de Segurança Nacional (NSA) é responsável por proteger as redes de informação americanas, bem como coletar informações estrangeiras. Essas duas responsabilidades são incompatíveis. Como medida defensiva, revisar software, encontrar problemas de segurança e envidar esforços para reparar as falhas fazem parte da proteção dos sistemas de informação. Explorar brechas de segurança para obter informações faz parte da coleta de inteligência, que é uma ação hostil. Quando os pontos fracos de segurança são corrigidos, eles não podem mais ser explorados pela NSA. A NSA examina softwares amplamente usados para identificar falhas de segurança, que são usadas para lançar ataques ofensivos contra concorrentes dos EUA. A agência raramente toma medidas defensivas, como divulgar problemas de segurança aos desenvolvedores de software para que possam ser corrigidos. Por um tempo, a estratégia ofensiva funcionou, mas outros países, como Rússia, Irã, Coréia do Norte e China, gradualmente desenvolveram sua própria capacidade ofensiva, que agora utilizam contra os EUA. Os contratados da NSA desenvolveram e venderam soluções simples de um clique e ferramentas de ataque para agências e aliados dos EUA, mas as ferramentas acabaram caindo nas mãos de adversários estrangeiros, que puderam estudá-las e desenvolver suas versões. As próprias capacidades de hackers da NSA foram hackeadas em 2016, e a Rússia e a Coreia do Norte as exploraram. Adversários ansiosos para competir na guerra cibernética contrataram funcionários e contratados da NSA por salários exorbitantes. Por exemplo, em 2007, os EUA e Israel começaram a atacar e danificar equipamentos usados no Irã para refinar materiais nucleares, explorando falhas de segurança no sistema operacional Microsoft Windows. O Irã retaliou investindo massivamente em sua própria capacidade de guerra cibernética, que imediatamente começou a empregar contra os EUA. Deve-se notar que atualmente o campo da cibersegurança é amplamente tratado como um campo estratégico de segurança nacional e meio de possível guerra futura.

O Certificado EITCA/IS fornece um atestado abrangente de competências profissionais na área de segurança de TI (cibersegurança), desde os fundamentos até o conhecimento teórico avançado, além de incluir habilidades práticas em criptossistemas clássicos e quânticos, redes de computadores seguras, segurança de sistemas de computadores (incluindo segurança de dispositivos móveis) segurança de servidores e segurança de aplicativos (incluindo segurança de aplicativos da web e testes de penetração).

A EITCA/IS Information Technologies Security Academy é um programa avançado de treinamento e certificação com o referenciado de alta qualidade e acesso aberto extenso conteúdo didático organizado em um processo didático passo a passo, selecionado para abordar adequadamente o currículo definido, educacionalmente equivalente a pós internacional -estudos de pós-graduação em segurança cibernética combinados com o treinamento digital de segurança cibernética de nível industrial, e superando as ofertas de treinamento padronizados em vários campos de segurança de TI aplicável disponíveis no mercado. O conteúdo do programa de Certificação da Academia EITCA é especificado e padronizado pelo Instituto Europeu de Certificação de Tecnologias da Informação EITCI em Bruxelas. Este programa é sucessivamente atualizado de forma contínua devido aos avanços no campo da cibersegurança de acordo com as diretrizes do Instituto EITCI e está sujeito a acreditações periódicas.

O programa EITCA/IS Information Technologies Security Academy compreende os programas EITC de Certificação Europeia de TI relevantes. A lista de Certificações EITC incluídas no programa completo da EITCA/IS Information Technologies Security Academy, de acordo com as especificações do European Information Technologies Certification Institute EITCI, é apresentada abaixo. Você pode clicar nos respectivos programas EITC listados em uma ordem recomendada para se inscrever individualmente em cada programa EITC (alternadamente para se inscrever no programa completo EITCA/IS Information Technologies Security Academy acima) para prosseguir com seus currículos individuais, preparando-se para os exames EITC correspondentes. A aprovação em todos os exames para todos os programas EITC substituintes resulta na conclusão do programa EITCA/IS Information Technologies Security Academy e com a concessão da Certificação EITCA Academy correspondente (complementada por todas as certificações EITC substitutas). Depois de passar em cada exame EITC individual, você também receberá o Certificado EITC correspondente, antes de concluir toda a Academia EITCA.

EITCA/IS Information Technologies Security Academy constitui programas EITC